Dagens värld står inför mycket sofistikerade dataintrång, hot, attacker och intrång eftersom hackare och cyberbrottslingar alltid tänker ut nya sätt att få tillgång till ditt hem eller ditt företags nätverk.

Detta gör det till en akut nödvändighet att ha en flernivåstrategi för nätverkssäkerhet.

Den bästa programvaran för sekretess- och dataintrångsdetektering, även känd som IDS, eller ibland kallad DLP-programvara (Data Loss Prevention), används för att försvara ditt nätverk mot högteknologiska attacker och hot som dyker upp dagligen.

Som nätverkssäkerhetsverktyg upptäcker dessa program för detektering av sekretessbrott alla sårbarhetsanvändningar som är avsedda att attackera dina appar eller PC och hjälpa till att övervaka ditt nätverk eller system.

Den vanliga programvaran för sekretessbrott kan vara:

- baserat på ditt nätverk (övervaka inkommande och utgående trafik i nätverket)

- värdbaserat (skydda det totala nätverket)

- signaturbaserad (övervaka paket och jämför med databasen över signaturer)

- anomalibaserad (övervaka nätverkstrafik jämfört med en etablerad baslinje)

- reaktiv (upptäcka skadlig aktivitet och svara därefter)

- passiv (upptäckt och varning)

Den bästa programvaran för upptäckt av dataintrång använder både värd- och nätverksbaserade strategier för starkare skydd, och nedan är några av de bästa verktygen du kan använda för att hålla dig uppdaterad och skyddad mot alla hot.

Bästa programvara för upptäckt av dataintrång att para ihop med din dator

1AVG Business Security

AVG levererar en topprankad lösning för upptäckt av dataintrång som är utformad för företag som täcker alla dina skyddsbehov, från omedelbara e-postvarningar till fjärradministratörsverktyg.

På tal om fjärradministration kan du installera, uppdatera och konfigurera AVG över dina PC-enheter var som helst och dra nytta av realtidsövervakning och meddelanden om hot.

Låt oss snabbt titta på dess nyckelfunktioner:

- Cloud Management Console (snabb distribution på flera slutpunkter, hantera policyer, övervaka hot, schemalägg uppdateringar och skydda enheter och nätverk från en enda plats)

- Fil, e-post, beteende och webbsköld (skydd i flera steg mot skadlig kod, virus, skräppost, skadliga nedladdningar och farliga webbplatser)

- Link Scanner och integrerad brandvägg (för att filtrera nätverkstrafik och förhindra misstänkta anslutningar)

- File Shredder (radera filer som du inte vill ska återställas permanent)

- SharePoint-skydd

AVG Business Security

Skydda ditt företag med den ultimata programvaran för upptäckt av dataintrång som drivs av AVG! 61,41 $ Köp det nu 2Varonis

Denna programvara för upptäckt av sekretessbrott är innovationen från Varonis Systems, ett amerikanskt programvaruföretag, och låter organisationer spåra, visualisera, analysera och skydda sina data.

Varonis utför användaranalys för att upptäcka och identifiera onormalt beteende och försvara sig från cyberattacker genom att extrahera metadata från din IT-infrastruktur.

Den använder sedan denna information för att kartlägga förhållanden mellan dataobjekt, dina anställda, innehåll och användning, så att du kan få mer synlighet i dina data och skydda den.

Låt oss snabbt titta på dess nyckelfunktioner:

- Icke-påträngande implementering av Varonis-ramverk

- DatAdvantage programvara för datastyrning och IDU-analysnivå på motorn (statistisk analys)

- Övervaka filservrar, analysera filsystem och få åtkomstmönster djupt (rekommendationer om ändringar)

- Adressera sekretessöverträdelsedetektering (snabb och enkel installation)

- Lös ett antal utmaningar och bestäm dataägande baserat på åtkomstfrekvens

- Utför användargranskning

Varonis

Kombinera synlighet och sammanhang för att upptäcka och svara på cyberattacker som ett proffs! Demo Försök nu 3Stealthbits

Detta är den första leverantören av datatillgångsstyrningslösningar som stöder ostrukturerade och strukturerade datalagrar, vilket skyddar dina uppgifter mot dina mest utsatta mål.

Stealthbits är ett mjukvaruföretag för cybersäkerhet som skyddar känslig information och referenser som angripare använder för att stjäla själva data.

Låt oss snabbt titta på dess nyckelfunktioner:

- Stealth Intercept (upptäcker, förhindrar och varnar dig i realtid så att du kan blockera hot innan de förvandlas till katastrofer)

- Maskininlärningsbaserat Stealth Defend (realtidshotanalys och varningsverktyg för att försvara din organisation mot avancerade hot och försök att exfiltrera och förstöra dina data)

- Stealth Recover (låter dig rulla tillbaka och återställa aktiva katalogändringar för att upprätthålla en säker och optimerad katalog och återställa domäner utan driftstopp)

- Stealthbits File Activity Monitor (lagra filåtkomst och ändringar av behörighet för Windows-filservrar och NAS-enheter utan att behöva logga inbyggt)

Stealthbits

Begränsa inte bara åtkomsten till dina data. Ta det till nästa nivå genom att säkra Active Directory. Demo Försök nu 4Suricata

Detta är en snabb, mycket robust programvara för detektering av integritetsöverträdelse med öppen källkod som utvecklats av Open Information Security Foundation.

Suricata kan utföra intrångsdetektering i realtid, plus det förhindrar inbrott och övervakar ditt nätverks säkerhet.

Den har moduler som att fånga, samla in, avkoda, detektera och mata ut, följa processen i den ordningen. Det fångar först trafiken, avkodar den sedan och anger hur flödet skiljer sig mellan dess processorer.

Låt oss snabbt titta på dess nyckelfunktioner:

- Flertrådig lösning (använder regler, signaturspråk, plus Lua-skript för att upptäcka komplexa hot)

- Kompatibel med alla större operativsystem inklusive Windows

- Nätverkstrafikbehandling på det sjunde OSI-modellskiktet (förbättrad detektering av skadlig kod)

- Automatisk detektering och analysering av protokoll och GPU-acceleration

⇒ Skaffa Suricata

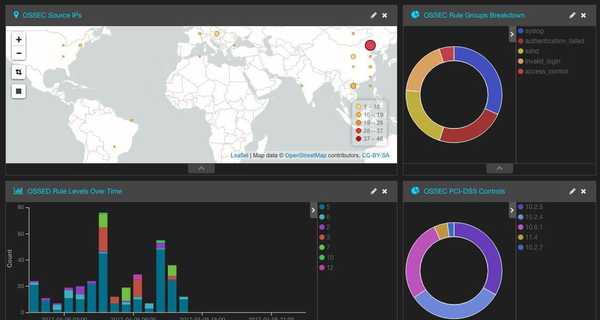

5OSSEC

OSSEC är ett plattformssystem med öppen källkod, värdbaserat detekteringssystem för intrång. Verktyget har en kraftfull korrelations- och analysmotor som integrerar logganalys och kontroll av filintegritet.

Dessutom finns det en Windows-registerövervakningsfunktion så att du enkelt kan se alla obehöriga ändringar i registret.

Det finns också centraliserad policyhantering, rootkit-upptäckt, realtidsvarning och aktivt svar. När det gäller tillgänglighet bör du veta att detta är en plattformslösning, och den fungerar på Linux, OpenBSD, FreeBSD, macOS, Solaris och Windows.

Låt oss snabbt titta på dess nyckelfunktioner:

- Helt gratis

- Finns på nästan alla stationära plattformar

- Korrelations- och analysmotor

- Logganalys, integritetskontroll

- Registerövervakning, kontroll av filintegritet

- Rootkit-upptäckt, realtidsvarningar

⇒ Skaffa OSSEC

6Fnysa

Detta är en annan fri och öppen källkodsprogramvara för sekretessbrott som skapades 1998, vars huvudsakliga fördel är dess förmåga att utföra trafikanalys i realtid och paketloggning i nätverket.

Funktionerna inkluderar protokollanalys, innehållssökning och förprocessorer, vilket gör det här verktyget allmänt accepterat för att upptäcka skadlig programvara av alla slag, exploateringar, skanningsportar och många andra säkerhetsfrågor..

Låt oss snabbt titta på dess nyckelfunktioner:

- Sniffer, paketlogger och nätverksintrångsdetekteringslägen (Sniffer-läge läser paket och visar informationen, Packet logger loggar paketen på disken, medan nätverksintrångsdetekteringsläget övervakar realtidstrafik jämfört med användardefinierade regler)

- Upptäck stealth-portavsökningar, CGI-attacker, SMB-sonder, buffertöverflöde och OS-fingeravtrycksförsök

- Kompatibel med olika hårdvaruplattformar och operativsystem inklusive Windows

- Flexibel och dynamisk för distribution

- Lätt att skriva regler för intrångsdetektering

- Bra community-supportbas för felsökning

⇒ Få Snort

Finns det ett program för identifiering av sekretessbrott som du använder som du vill att alla ska veta om? Dela med oss genom att lämna en kommentar i avsnittet nedan.

FAQ: Lär dig mer om dataintrång och lämpliga skyddsverktyg

- Hur upptäcks dataintrång?

Det enklaste sättet är att använda specialiserade dataintrångsdetekteringsverktyg eller IDS-programvara som kan övervaka, identifiera och ta itu med avvikelser i realtid. Kolla in de bästa alternativen i den här guiden.

- Vad är ett nätverksbrott?

Ett nätverkssäkerhetsöverträdelse inträffar när ett nätverk nås av en obehörig användare eller app. Inbrottsdetekteringssystem används för att också övervaka och försvara ditt nätverk mot sådana sårbarhetsutnyttjande.

- Vad är skillnaden mellan ett intrång och en incident?

En säkerhetsincident avser alla överträdelser av säkerhetspolicyer som kan leda till att känslig information exponeras. Ett dataintrång är en specifik typ av säkerhetsincident.

Redaktörens anmärkning: Detta inlägg publicerades ursprungligen i februari 2019 och har sedan moderniserats och uppdaterats i maj 2020 för friskhet, noggrannhet och omfattning.

- Integritet

- programvara

- Windows 10 sekretessguider

Friendoffriends

Friendoffriends

![6 bästa programvarorna för upptäckt av dataintrång [Hem och företag]](https://friend-of-friends.com/storage/img/images_4/6-best-data-breach-detection-software-[home-business]_10.jpg)